应用程序和APISOTI报告(附下载)

今天分享的是【应用程序和APISOTI报告】 报告出品方:Akamai

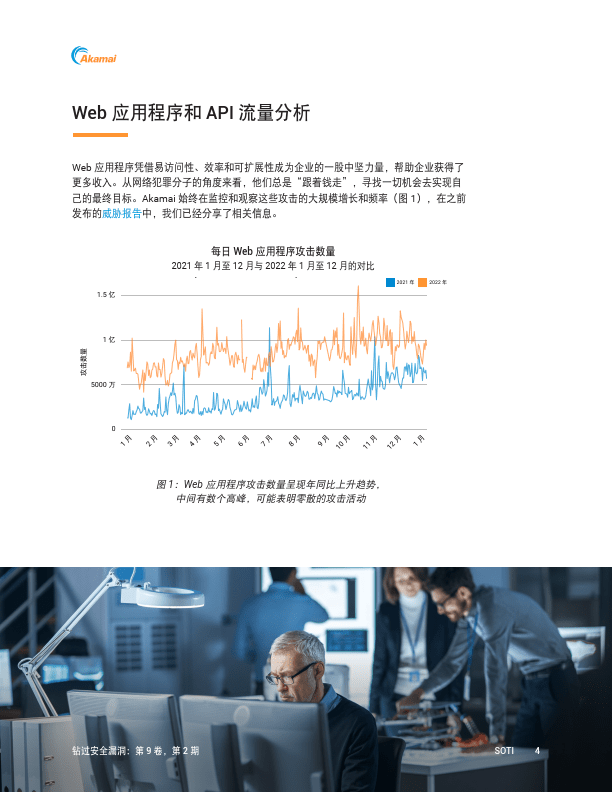

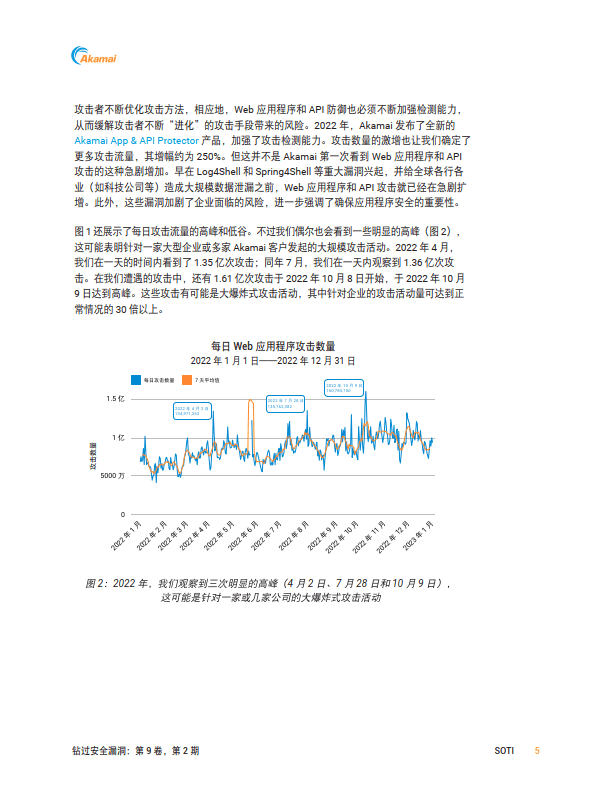

攻击者不断优化攻击方法,相应地,Web应用程序和API防御也必须不断加强检测能力,从而缓解攻击者不断“进化”的攻击手段带来的风险oti虚拟币。2022年,Akamai发布了全新的AkamaiApp&APIProtector产品,加强了攻击检测能力。攻击数量的激增也让我们确定了更多攻击流量,其增幅约为250%。但这并不是Akamai第一次看到Web应用程序和API攻击的这种急剧增加。早在Log4Shell和Spring4Shell等重大漏洞兴起,并给全球各行各业(如科技公司等)造成大规模数据泄漏之前,Web应用程序和API攻击就已经在急剧扩增。此外,这些漏洞加剧了企业面临的风险,进一步强调了确保应用程序安全的重要性。

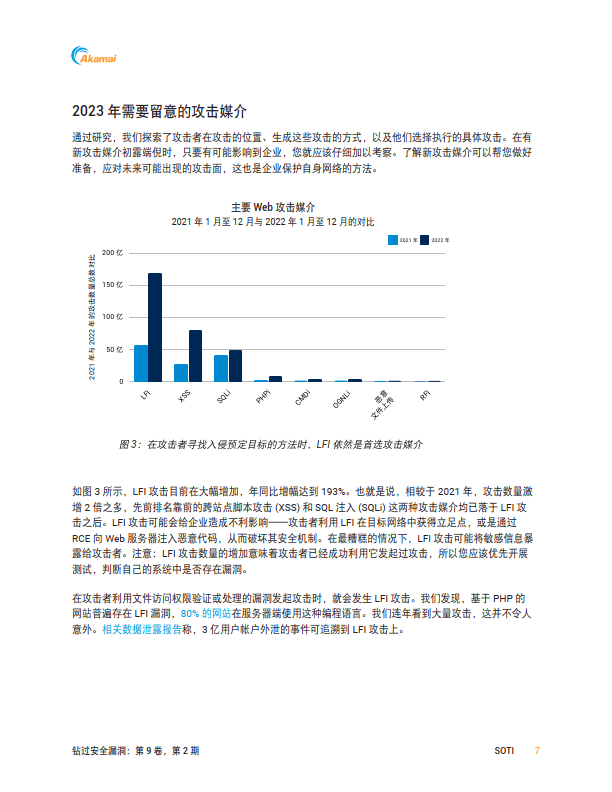

对于Web应用程序和API攻击量增长,推动作用最明显的攻击媒介是LFI,攻击者主要将其用于侦察或扫描存在漏洞的目标oti虚拟币。在某些情况下,实施LFI漏洞利用攻击可能暴露关于任何应用程序的信息,造成目录遍历攻击,攻击者可借此获得日志文件数据,从而侵入网络中更深入的部分。

在有新攻击媒介初露端倪时,只要有可能影响到企业,您就应该仔细加以考察oti虚拟币。通过了解这些新攻击媒介,您就可以为未来的攻击面做好充分准备。

在攻击者利用文件访问权限验证或处理的漏洞发起攻击时,就会发生LFI攻击oti虚拟币。基于PHP的网站普遍存在LFI漏洞,80%的网站在服务器端使用这种编程语言。连年看到大量攻击,这并不令人意外。相关数据泄露报告称,3亿用户帐户外泄的事件可追溯到LFI攻击上。

展开全文

免责声明:以上报告均系本平台通过公开、合法渠道获得,报告版权归原撰写/发布机构所有,如涉侵权,请联系删除;资料为推荐阅读,仅供参考学习,如对内容存疑,请与原撰写/发布机构联系oti虚拟币。

评论